Thiết bị Internet trên trời của Elon Musk bị hack

Chỉ với một thiết bị tự chế giá 25 USD, một nhà nghiên cứu đã xâm nhập được hệ thống Starlink và truy cập những tính năng an ninh bị khóa.

Bảo mật

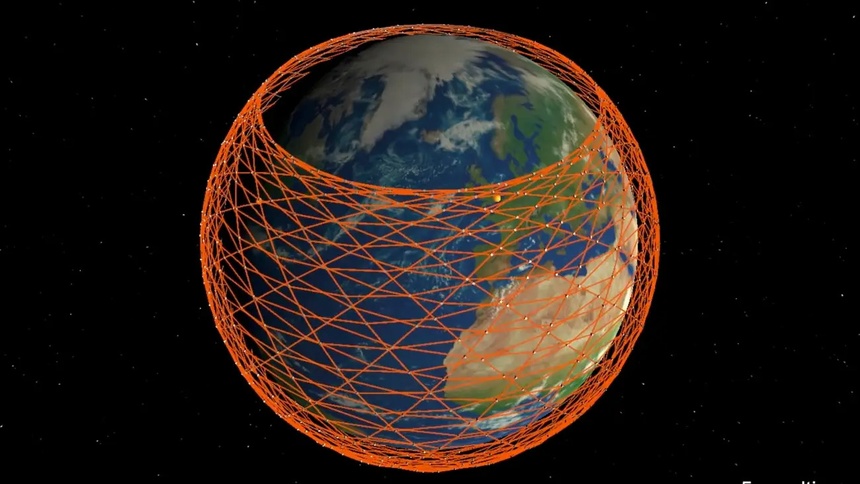

Kể từ năm 2018, Starlink đã phóng hơn 3.000 vệ tinh lên quỹ đạo Trái Đất. Mạng Internet vệ tinh của tỷ phú Elon Musk đã mang kết nối Internet tới các nơi mà hạ tầng mạng truyền thống khó tiếp cận. Với sự phát triển vượt bậc, công ty đã lên kế hoạch phóng thêm hàng nghìn vệ tinh khác lên quỹ đạo.

Và tương tự các ngành mới nổi khác, thiết bị của Starlink cũng đứng trước nguy cơ bị tấn công.

Lennert Wouters, một nhà nghiên cứu bảo mật tại trường đại học KU Leuven tại Bỉ, đã trình bày về một trong những lỗi bảo mật đầu tiên trong thiết bị thu sóng Starlink tại hội nghị bảo mật Black Hat ở Las Vegas. Anh cũng công bố công cụ hack của mình dưới dạng mã nguồn mở trên GitHub cùng các điều kiện để thực hiện cuộc tấn công.

Chỉ mất 25 USD để tạo thiết bị hack

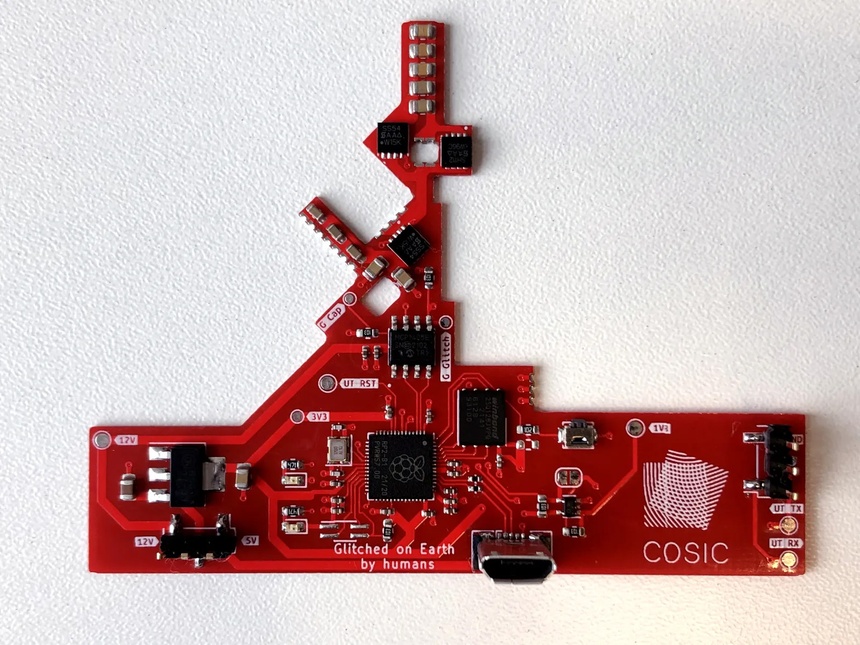

Để truy cập vào phần mềm thiết bị, Wouters tháo rời thiết bị và gắn một bảng mạch tự chế vào thiết bị thu (terminal). Với tên gọi modchip, bảng mạch tự chế của Wouters sử dụng các bộ phận có sẵn được bày bán với giá khoảng 25 USD .

Sau khi gắn vào thiết bị, modchip sẽ tạo ra một cuộc tấn công chèn lỗi, gây gián đoạn hệ thống tạm thời giúp bảng mạch qua mặt các biện pháp bảo mật. Phương thức này cũng giúp Wouters truy cập vào những tính năng bị khóa bởi hệ thống an ninh của Starlink.

|

|

Bảng mạch tự chế được Wouters chế tạo và gắn vào đầu thu Starlink. Ảnh: Lennert Wouters. |

Hệ thống Internet của Starlink được tạo thành từ 3 phần chính. Thành phần đầu tiên của hệ thống là các vệ tinh ở quỹ đạo thấp, cách bề mặt Trái Đất khoảng 550 km, chiếu tín hiệu xuống bề mặt. Các vệ tinh trên liên lạc với 2 hệ thống trên Trái Đất: các cổng gửi kết nối Internet tới vệ tinh và các đĩa thu tín hiệu vệ tinh của người dùng.

Về cơ bản, phương pháp của Wouters tận dụng thiết bị đầu thu của người dùng. Modchip được anh chế tạo nhằm bỏ qua quy trình kiểm tra bảo mật xác thực chữ ký, vốn được sử dụng để xác minh hệ thống khởi chạy chính xác và không bị giả mạo. Bản thân bảng mạch tự chế được anh tạo thành từ bảng mạch Raspberry Pi, thẻ nhớ flash, công tắc điện tử và bộ điều chỉnh điện áp.

“Giả sử bạn muốn tấn công vệ tinh. Tuy bạn có thể chế tạo một hệ thống riêng để liên lạc với vệ tinh, điều này là rất khó khăn. Sẽ dễ dàng hơn khi tấn công các vệ tinh của Starlink bằng cách sử dụng thiết bị người dùng”, Wouters chia sẻ.

|

|

Đĩa thu sóng vệ tinh của Starlink ban đầu có hình tròn, nhưng ở phiên bản mới được đổi sang hình chữ nhật. Ảnh: Wired. |

Tuy đã hack thành công, Wouters khẳng định hệ thống bảo mật SpaceX trang bị cho thiết bị “được thiết kế bởi những kỹ sư có năng lực”.

Mối nguy hiểm tiềm tàng

Trong thời đại Amazon, OneWeb, Boeing, Telesat và SpaceX đang dần tạo ra các chòm sao của riêng mình khi phóng lên vũ trụ ngày càng nhiều vệ tinh, an ninh của các thiết bị cũng dần được giám sát chặt chẽ hơn.

Các tin tặc chỉ ra rằng các hệ thống vệ tinh Internet cũng là một mục tiêu khi ngoài cung cấp kết nối tới các vùng hẻo lánh, các hệ thống không gian cũng giúp kết nối tàu thuyền, đóng một vai trò quan trọng trong cơ sở hạ tầng.

“Tôi nghĩ việc đánh giá độ an toàn của các hệ thống cơ sở hạ tầng là tối quan trọng. Việc người dùng cố gắng thực hiện những kiểu tấn công tương tự không phải xa vời khi việc tiếp cận một thiết bị thu tín hiệu Internet như thế này là khá dễ dàng”, Wouters chia sẻ.

|

|

Mạng lưới vệ tinh bao phủ quỹ đạo tầm thấp của Starlink. Ảnh: Business Insider. |

Wouters thông báo cho Starlink về các lỗ hổng vào năm 2021. Tuy đã tung ra bản cập nhật mới khiến cuộc tấn công khó thực hiện hơn, Wouters cho rằng SpaceX vẫn không thể khắc phục hoàn toàn lỗ hổng. Chỉ đến khi thiết kế một con chip mới, lỗ hổng mới có thể được vá hoàn toàn. Ngoài ra, Wouters cũng cho rằng tất cả thiết bị người dùng hiện tại đều có khả năng bị tấn công.

Sau bài thuyết trình của Wouters, Starlink đã công bố một tài liệu dài 6 trang giải thích cách công ty bảo mật các hệ thống của mình. Starlink nhấn mạnh trong tài liệu được công bố rằng cuộc tấn công cần quyền truy cập vật lý vào thiết bị của người dùng. Ngoài ra, hãng cũng nhấn mạnh thêm rằng cuộc tấn công của modchip chỉ gây ảnh hưởng lên thiết bị bị chỉnh sửa.

Các bộ phận rộng khác trong toàn bộ hệ thống của Starlink về tổng thể không bị ảnh hưởng. “Người dùng Starlink bình thường không cần phải lo lắng về cuộc tấn công này ảnh hưởng đến họ hoặc thực hiện bất kỳ hành động nào để đáp trả”, Starlink viết trong tài liệu.

(Theo Zing)

Gửi bình luận

Bài viết cùng chuyên mục

175 địa chỉ IP của cơ quan, tổ chức nhà nước nằm trong mạng máy tính ma

icon 0

Trong 652.221 địa chỉ IP của Việt Nam được hệ thống kỹ thuật của Cục An toàn thông tin ghi nhận nằm trong mạng botnet (mạng máy tính ma) tháng 7/2022, có 175 địa chỉ IP của cơ quan, tổ chức nhà nước.

Công cụ MSDT của Microsoft vẫn là ‘đích ngắm’ của tin tặc

icon 0

Nhận định công cụ Microsoft Windows Support Diagnostic Tool (MSDT) vẫn là mục tiêu nhắm đến của nhiều đối tượng tấn công mạng, Trung tâm NCSC khuyến nghị các cơ quan, tổ chức cần lưu ý và có phương án xử lý kịp thời.

|

|

iconCisco bị tấn công mạngicon0Cisco xác nhận băng nhóm tội phạm mã độc tống tiền Yanluowang xâm nhập mạng lưới từ cuối tháng 5. |

Tự chủ về an toàn, an ninh mạng để bảo vệ sự thịnh vượng của Việt Nam

icon 0

Chiến lược an toàn, an ninh mạng quốc gia xác định tầm nhìn đến năm 2030 Việt Nam trở thành nước tự chủ về an toàn, an ninh mạng để bảo vệ sự thịnh vượng của quốc gia trên không gian mạng.

Nhiều trường thuộc ASEAN quan tâm đến cuộc thi Sinh viên với an toàn thông tin

icon 0

Nhiều trường đại học, cao đẳng của các nước ASEAN khác đã liên hệ với VNISA để hỏi về cuộc thi “Sinh viên với An toàn thông tin ASEAN” năm nay. Ban tổ chức dự báo số đội thi bảng ASEAN sẽ tăng hơn năm trước.

Khởi động bình chọn sản phẩm, dịch vụ an toàn thông tin Make in Vietnam xuất sắc 2022

icon 0

Bên cạnh nhóm hạng mục dành cho các doanh nghiệp an toàn thông tin Việt Nam, chương trình bình chọn danh hiệu “Chìa khóa vàng” năm 2022 cũng tìm kiếm, tôn vinh các sản phẩm, giải pháp, dịch vụ an toàn thông tin Make in Vietnam tiêu biểu.

Dùng video call mạo danh công an để lừa chiếm đoạt tài sản người dân

icon 0

Nhiều phản ánh của người dân về hệ thống kỹ thuật do Trung tâm VNCERT/CC quản lý cho thấy, các cuộc gọi giả danh cơ quan công an để lừa đảo chiếm đoạt tài sản ngày càng tinh vi, dùng cả video call nhằm tạo lòng tin.

Công ty bảo mật Trung Quốc: 'Microsoft sao chép ý tưởng của chúng tôi'

icon 0

Zhou Hongyi, đồng sáng lập công ty bảo mật Internet Trung Quốc Qihoo 360 Technology, đã đưa ra những nhận xét này tại Hội nghị Bảo mật Internet lần thứ 10 vào cuối tháng 7.

Doanh nghiệp đang lo ngại những nguy cơ bảo mật nào nhất?

icon 0

Các chủ doanh nghiệp và nhà quản lý công ty cho rằng, các mối lo ngại về ransomeware, tấn công có chủ đích hay rò rỉ dữ liệu là những nguy cơ lớn với tổ chức của họ.

Lại xuất hiện trang web giả mạo thương hiệu EVN để lừa người dùng

icon 0

Khẳng định website tên miền app.chuanqd.com không phải của tập đoàn và các đơn vị thành viên, Điện lực Việt Nam (EVN) cho biết việc bị giả mạo có khả năng ảnh hưởng đến quyền lợi của người dân.

XEM THÊM BÀI VIẾT