Nhân viên làm việc ở nhà nhiều, tấn công mạng từ xa tăng mạnh ở Đông Nam Á

Tấn công RDP tại các quốc gia Đông Nam Á tăng gần 150% giai đoạn 2019-2021 khi hình thức làm việc trực tuyến nở rộ.

Khi đại dịch bùng nổ năm 2020, doanh nghiệp trong khu vực Đông Nam Á nhanh chóng chuyển đổi sang làm việc từ xa. Hình thức làm việc mới gây "đau đầu" cho không ít công ty khi phải đối mặt với tấn công RDP (Remote Desktop Protocol - giao thức kết nối máy tính). Loại hình tấn công mạng này được dự báo tiếp tục tăng trong tương lai.

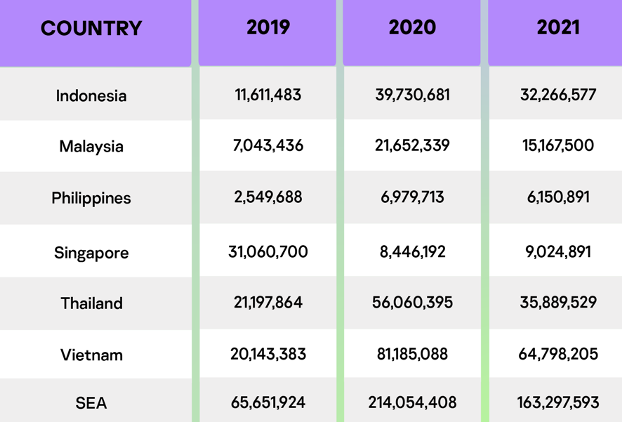

Dữ liệu từ công ty an ninh mạng cho thấy số lượng tấn công vào giao thức kết nối máy tính từ xa trong khu vực Đông Nam Á được ngăn chặn trong năm 2021 tăng 149% so với năm 2020. Cụ thể, số tấn công RDP trong năm 2019 là 65,7 triệu vụ, bùng nổ với 214 triệu tấn công trong năm 2020 khi người lao động ở Đông Nam Á phải tạm thời rời văn phòng để làm việc toàn thời gian tại nhà.

Sang năm 2021 khi nhân viên có thể linh động làm việc tại nhà và tại văn phòng, nỗ lực tấn công vào RDP trong khu vực giảm trung bình 20% so với năm 2020 nhưng số lượng vẫn cao so với năm 2019. Riêng Singapore có số lượng tấn công vào RDP tăng 6,9% trong năm 2021 so với 2019.

Trên toàn cầu, tấn công RDP tăng 120% từ năm 2019 đến 2021.

|

|

Số lượng tấn công RDP ở Việt Nam tăng mạnh nhất Đông Nam Á trong năm 2020 và 2021. |

RDP hay Remote Desktop Protocol là giao thức độc quyền được phát triển bởi Microsoft, giúp người dùng kết nối với một máy tính khác thông qua mạng lưới máy tính Windows. RDP được sử dụng rộng rãi bởi quản trị viên hệ thống cũng như người dùng không am hiểu nhiều về kỹ thuật để kiểm soát từ xa các máy chủ và máy tính.

Đây cũng là công cụ kẻ tấn công lợi dụng để khai thác nhằm xâm nhập vào máy tính mục tiêu thường lưu giữ những thông tin quan trọng của doanh nghiệp.

Khi thiết bị không còn kết nối với hệ thống, không được bảo vệ bởi bộ phận IT, những thông tin cơ mật luôn có nguy cơ cao đối mặt với việc bị mất hoặc đánh cắp do bất cẩn.

Trong đợt giãn cách xã hội đầu tiên, máy tính được cấu hình nhanh để nhân viên có thể làm việc tại nhà. Điều này tạo ra cơ hội cho tội phạm mạng tiến hành các cuộc tấn công sử dụng phương thức brute force (đoán thử đúng - sai để dò tất cả cặp tên đăng nhập và mật khẩu đúng) để chiếm quyền điều khiển từ xa máy tính mục tiêu trong hệ thống.

Ông Yeo Siang Tiong, Tổng giám đốc Kaspersky Đông Nam Á cho biết: "Bài học trong đại dịch khiến toàn thế giới có thêm động lực để xây dựng mô hình làm việc kết hợp. Mọi người đều thấy được lợi ích lớn của hình thức làm việc và hợp tác từ xa, đặc biệt với các ngành như tài chính, thông tin, quản lý, dịch vụ".

Các chuyên gia tại Kaspersky dự đoán rằng các cuộc tấn công vào cơ sở hạ tầng truy cập từ xa chưa dừng lại trong thời gian ngắn. Vì vậy, nếu doanh nghiệp hiện đang sử dụng RDP cho công việc, các chuyên gia khuyến nghị thực hiện các biện pháp bảo vệ.

Đầu tiên, cần sử dụng các mật khẩu mạnh khác nhau để truy cập các nguồn thông tin khác nhau trong tổ chức, cập nhật tất cả phần mềm và ứng dụng trên thiết bị nhân viên, chỉ cho phép truy cập vào hệ thống hoặc RDP thông qua VPN của doanh nghiệp. Nếu có thể, cần bật bảo mật nhiều yếu tố, sử dụng Xác thực cấp độ mạng (NLA), sử dụng mã hóa trên thiết bị dành cho công việc.

Nếu doanh nghiệp không sử dụng RDP, cần tắt tính năng này và đóng cổng 3389. Cuối cùng, doanh nghiệp cần thực hiện sao lưu dữ liệu quan trọng.